twcms

搭建cms

打开phpstudy,新建一个网站,如图:

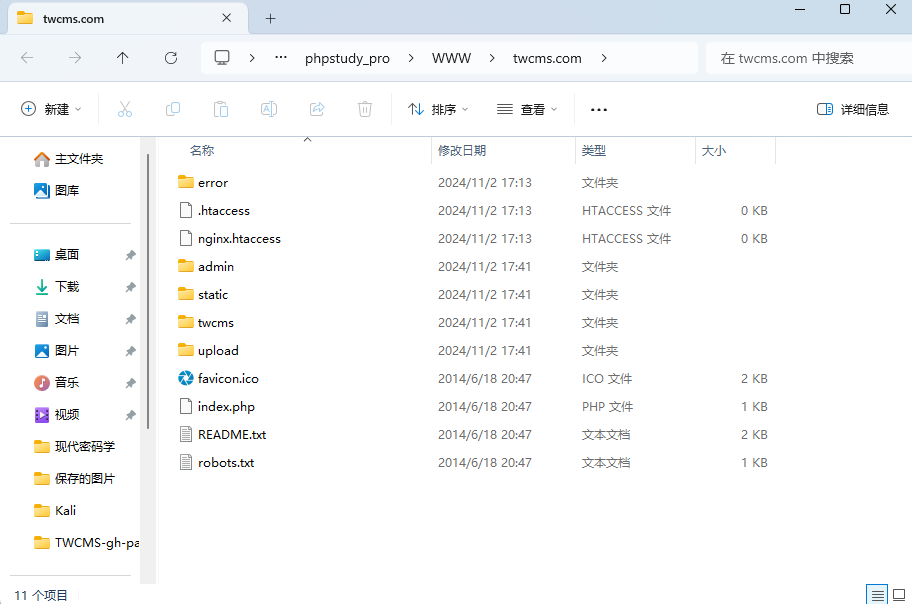

将压缩包内容解压到www目录下的twcms.com的该网站目录下,如图:

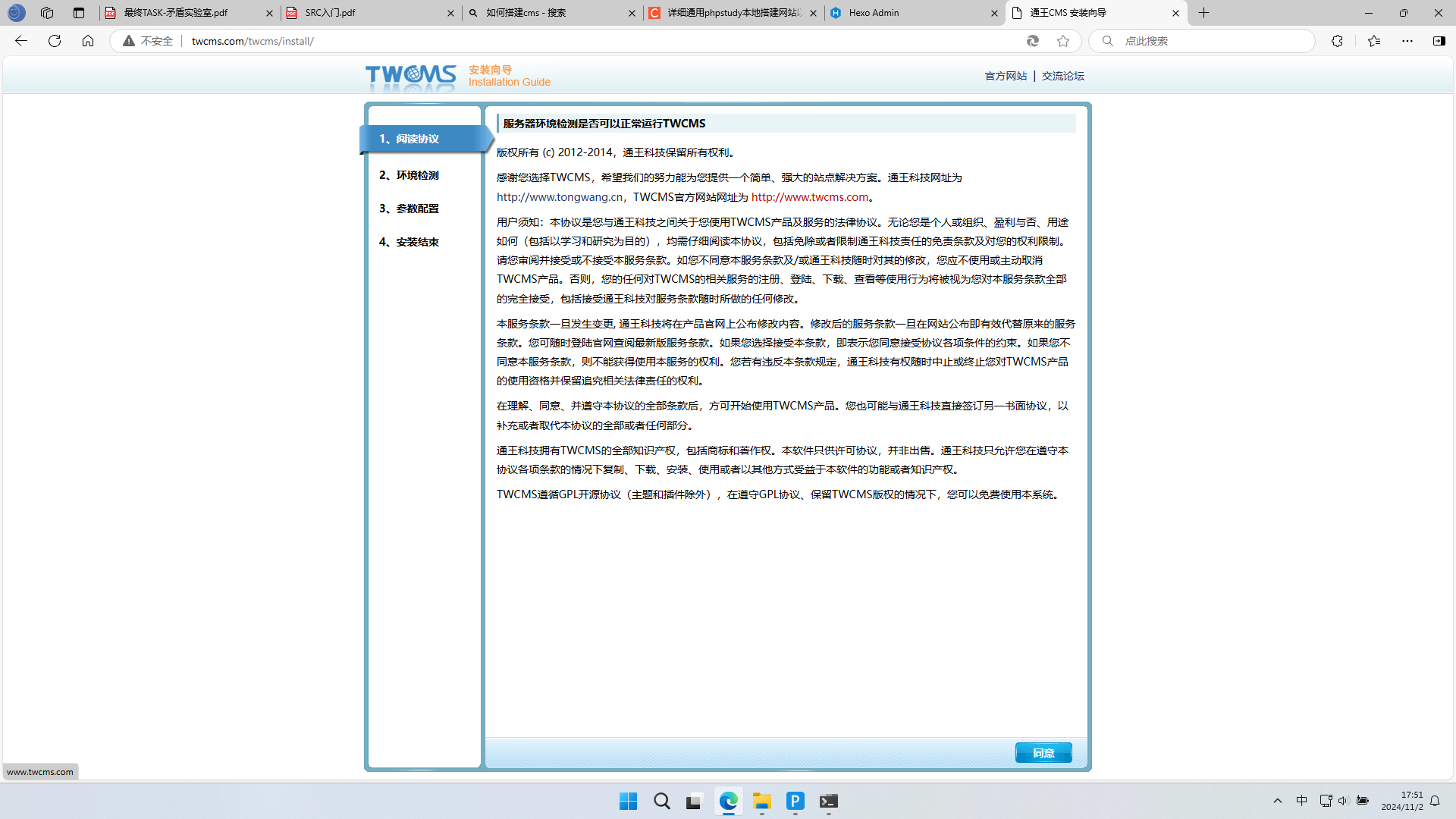

打开网站,跳转到安装向导页面,如图:

根据网站配置要求,修改php环境,如图:

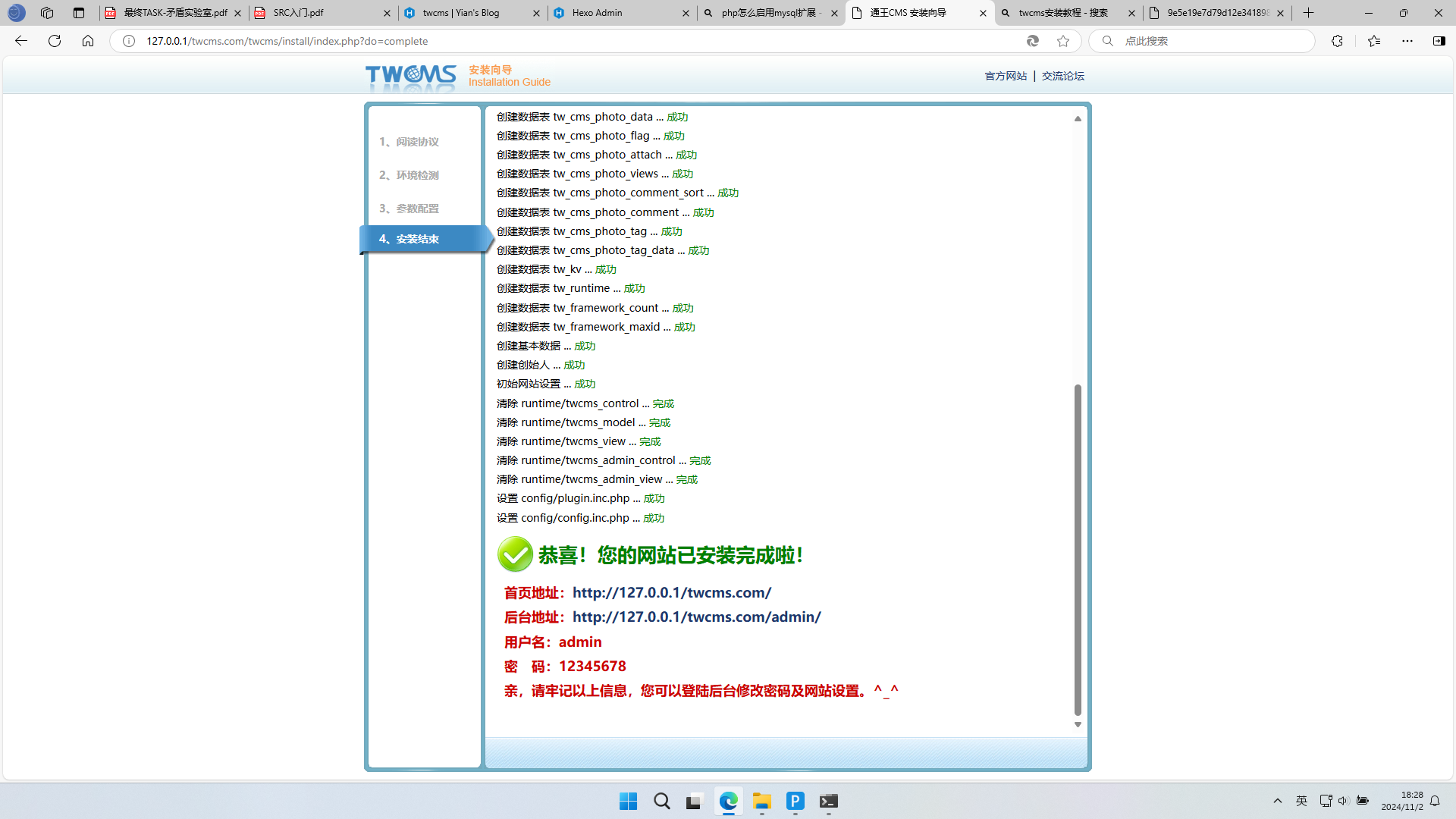

根据安装向导配置环境后,创建成功如图所示:

漏洞挖掘

信息搜集

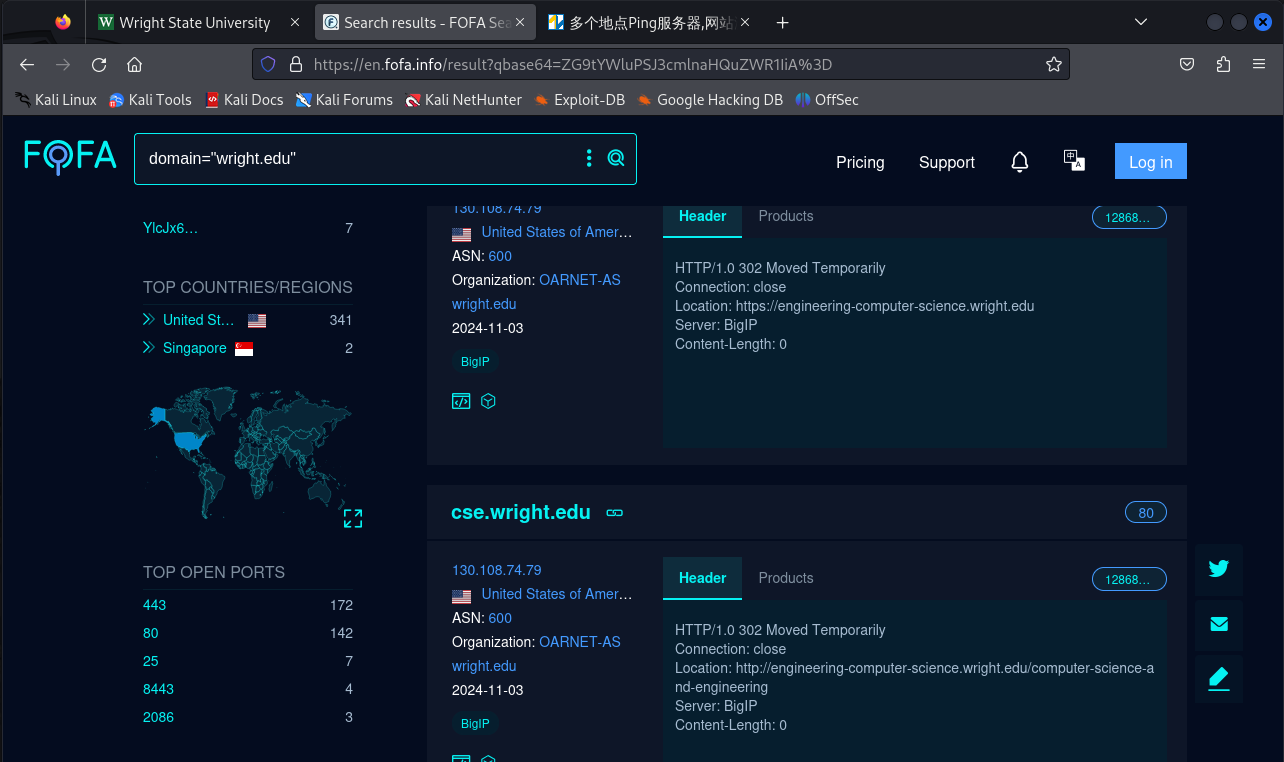

通过fofa查询莱特州立大学的子域名,如图

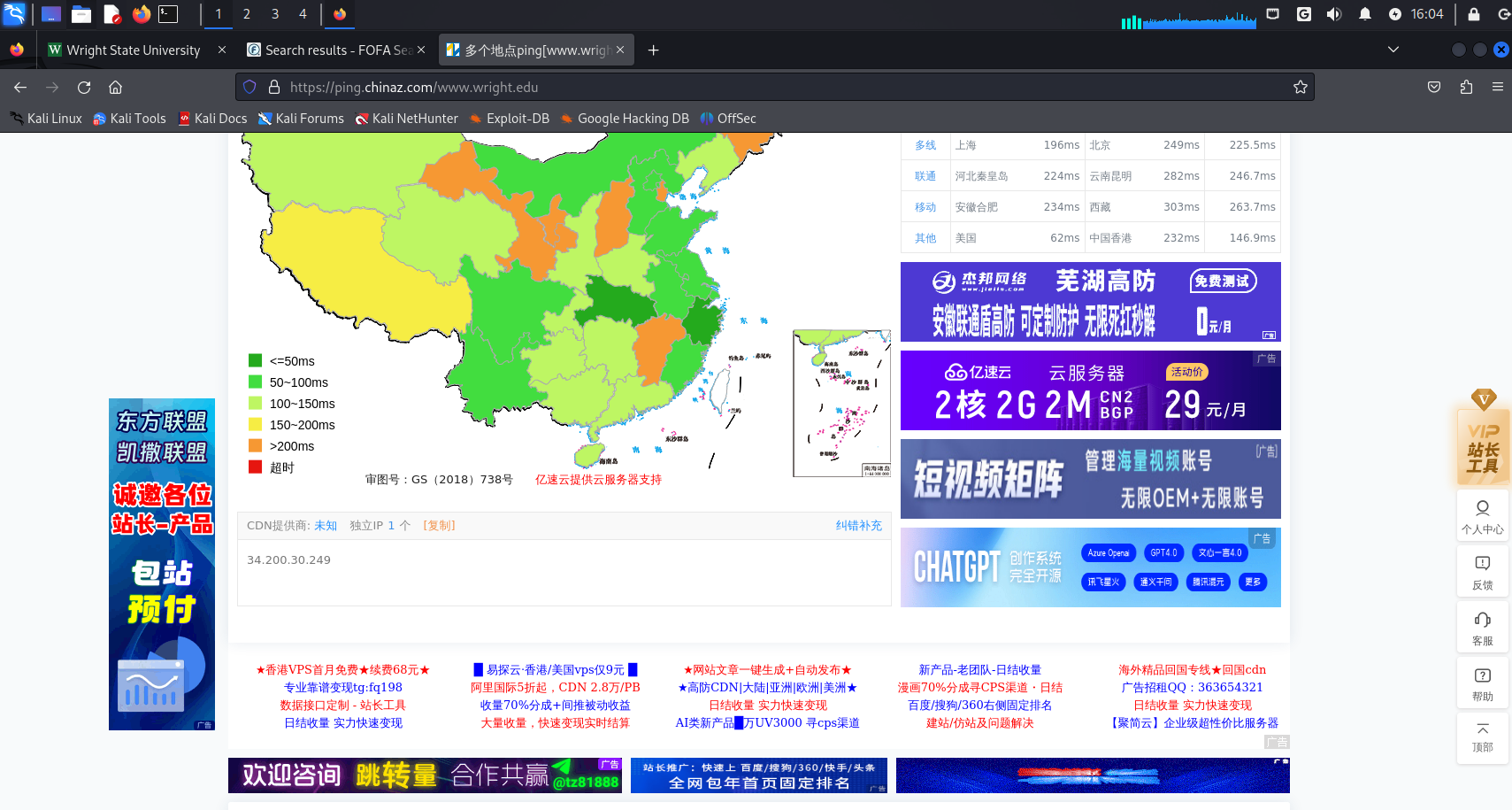

通过超级ping查询其CDN的ip,如图

该网站只有一个ip

通过旁站查询网站查询部署在该服务器上的其他域名,如图

但这些ip都无法访问

通过SearchMap进行ip反查域名

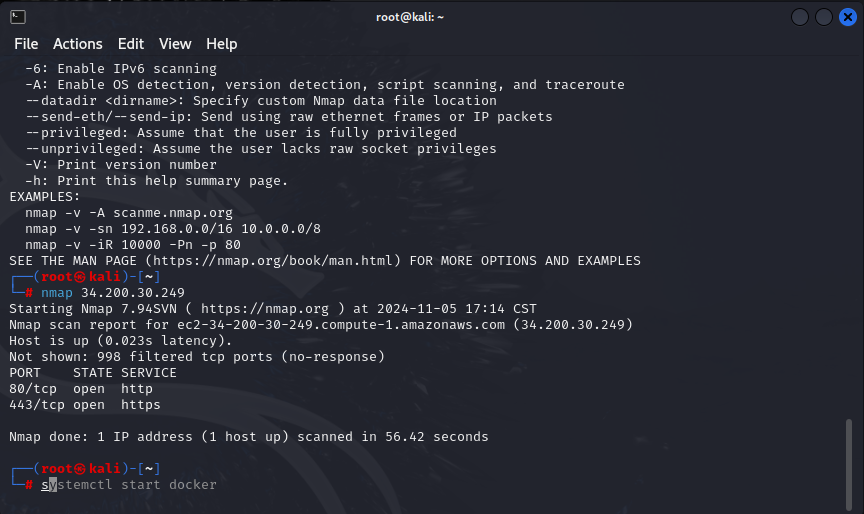

使用nmap扫描34.200.30.249,查询结果如图

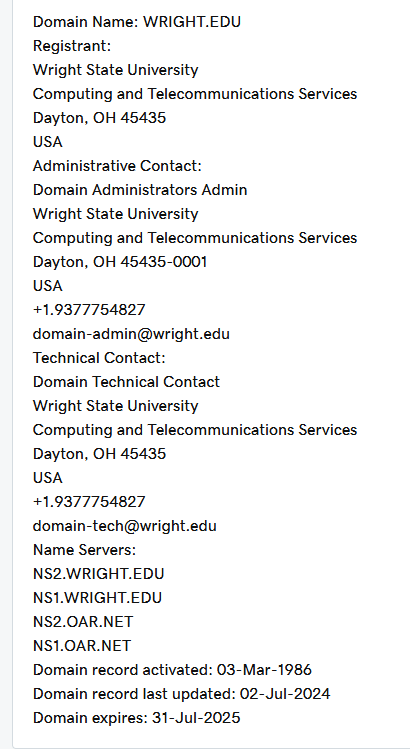

通过whois查询,得到如图信息

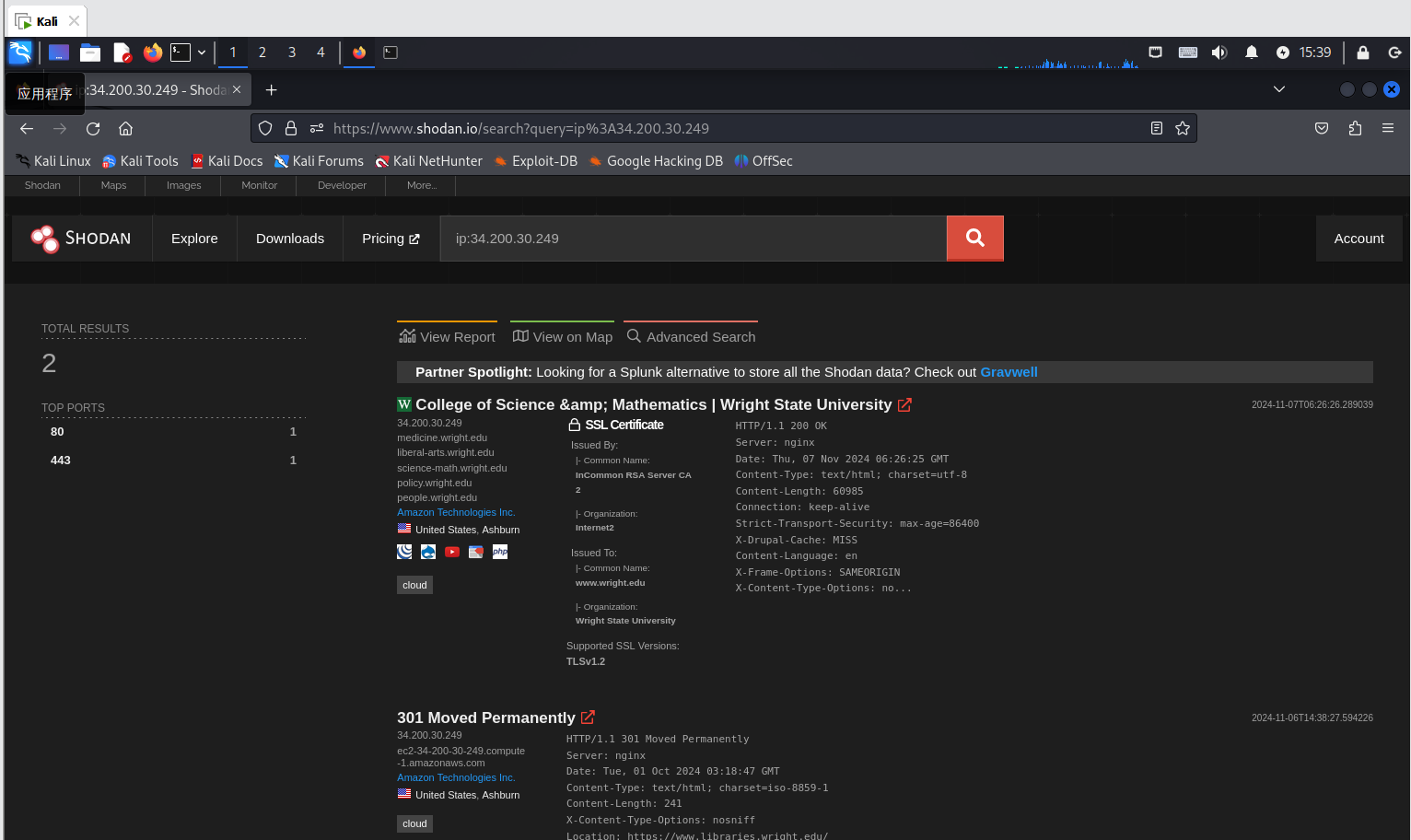

使用shodan查询,得到如图信息

发现启用了80和443端口,分别用于http和https服务,可以将http作为一个切入点

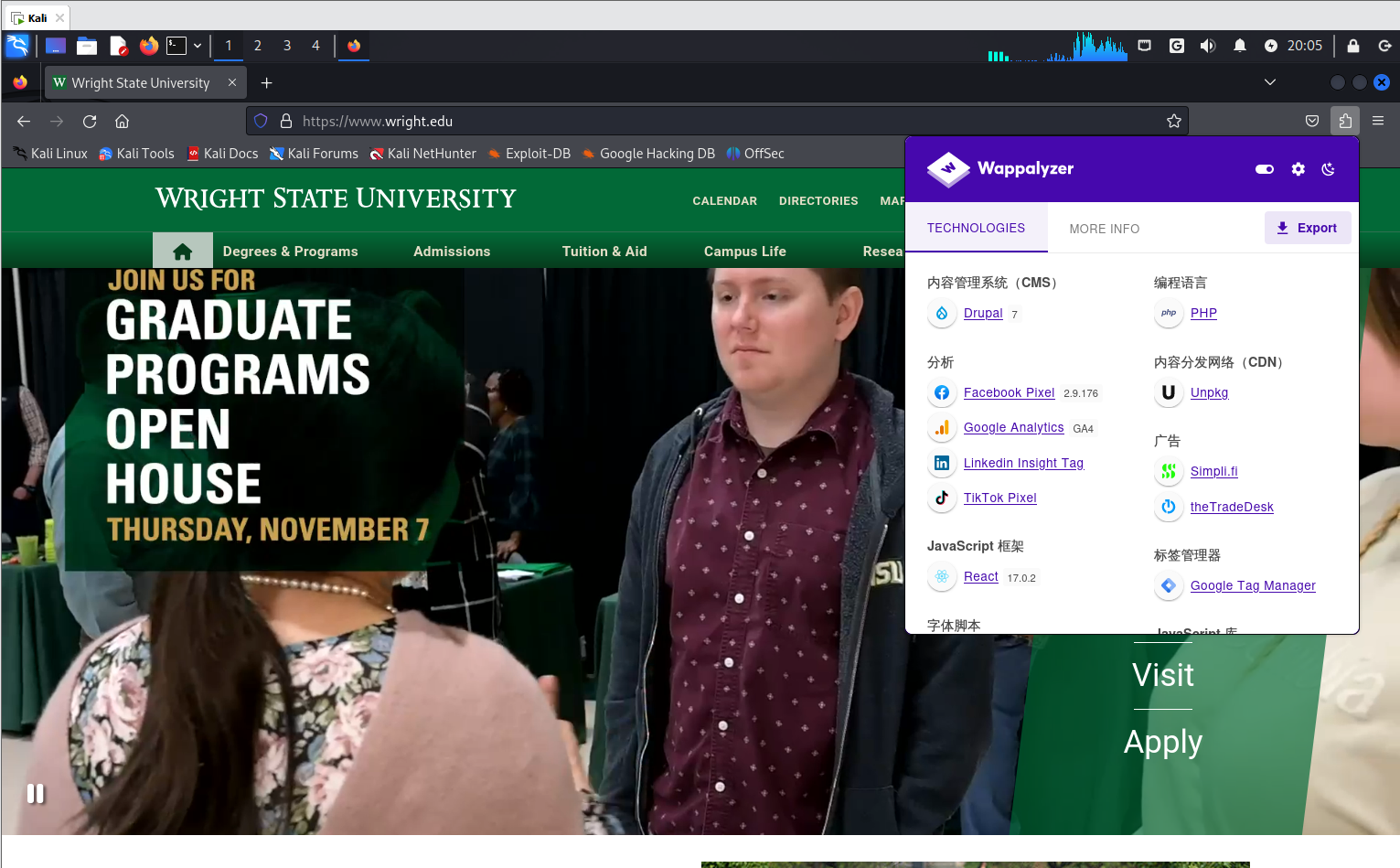

通过Wappalyzer插件分析网站使用的技术,如图

发现该站使用了Drupal的CMS,搜索该CMS的漏洞

通过搜索发现Drupal最新的漏洞为CVE-2024-3818,是一个影响 Drupal 9和 Drupal 10版本的远程代码执行(RCE)漏洞,该漏洞与文件上传功能中的安全缺陷有关。攻击者可以通过特制的恶意文件利用该漏洞执行任意代码,导致网站的完全控制权丧失。但其他详细信息很难在网上查询到。

漏洞测试

本博客所有文章除特别声明外,均采用 CC BY-NC-SA 4.0 许可协议。转载请注明来自 Yian's Blog!